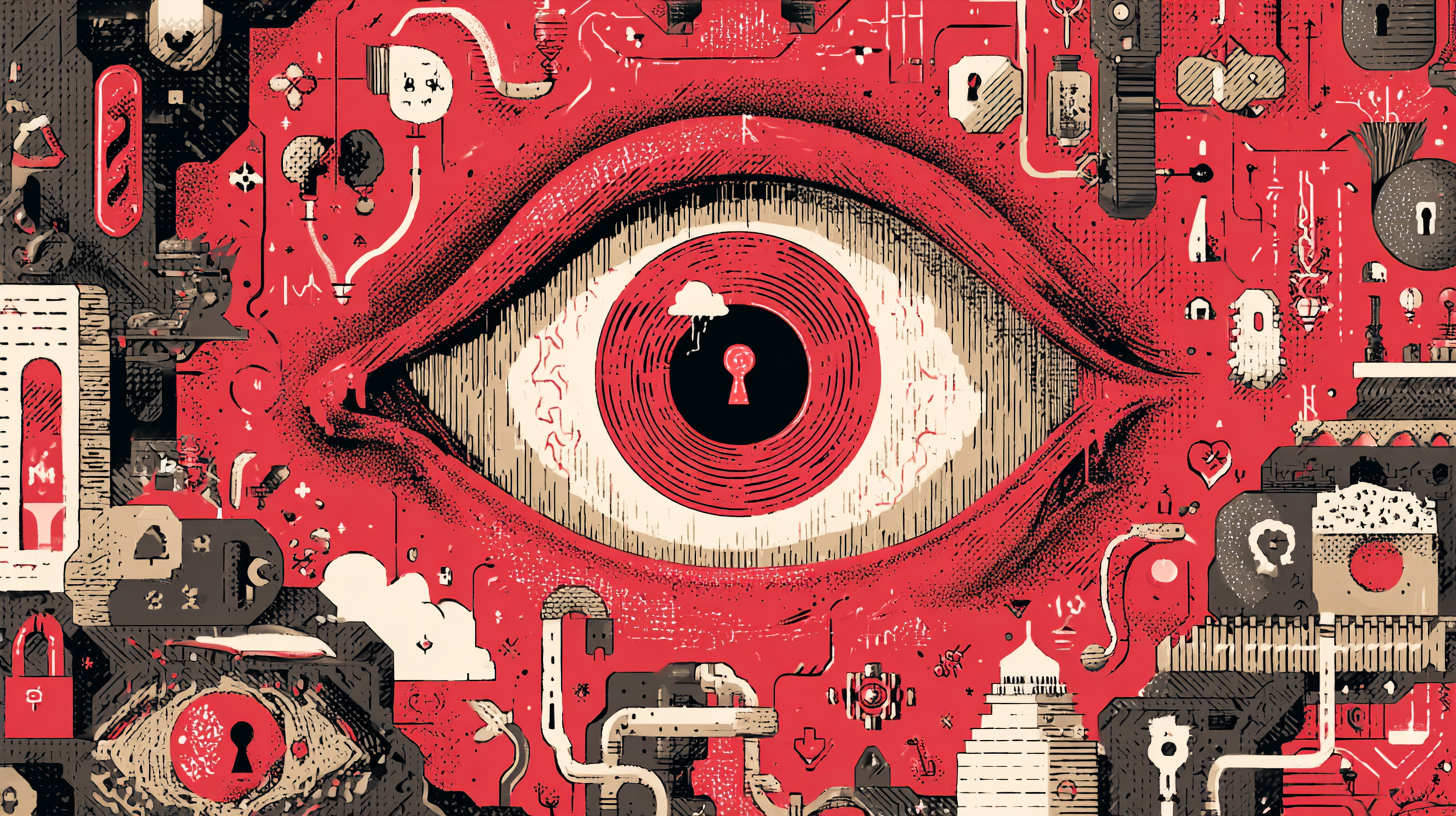

Cómo construir una base de seguridad sólida a través de la seguridad de la identidad

La identidad se ha convertido en la puerta de entrada a todo lo que tu organización necesita. Empleados, socios, contratistas y máquinas requieren acceso a aplicaciones en la nube, sistemas locales y datos. Los atacantes lo saben, y por eso el phishing, el robo de credenciales y el abuso de privilegios siguen siendo sus vías favoritas. Construir una base de seguridad robusta empieza, por tanto, con la seguridad de la identidad. En este blog, analizamos los desafíos que enfrentan las organizaciones, por qué la seguridad de la identidad es tan importante y cómo Integrity360 puede ayudarte a establecer controles sólidos y sostenibles.