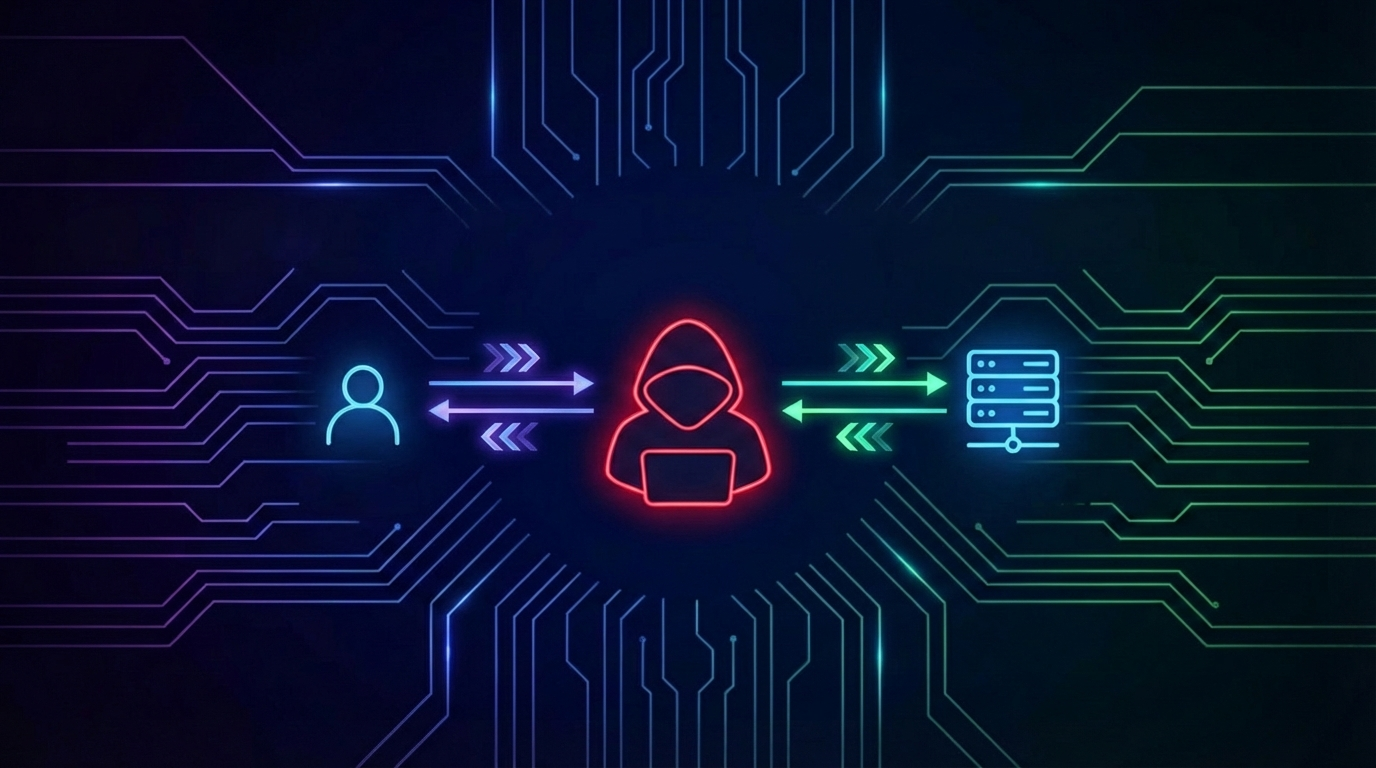

El EDR por sí solo no puede detener los ciberataques: por qué el NDR es ahora esencial

Endpoint Detection and Response (EDR) sigue siendo un elemento fundamental de la ciberseguridad moderna. Proporciona una visibilidad profunda de la actividad que se produce en puntos finales como portátiles, servidores y estaciones de trabajo, lo que permite a los equipos de seguridad detectar comportamientos sospechosos, investigar incidentes y responder a las amenazas con mayor eficacia que con las herramientas antivirus tradicionales.