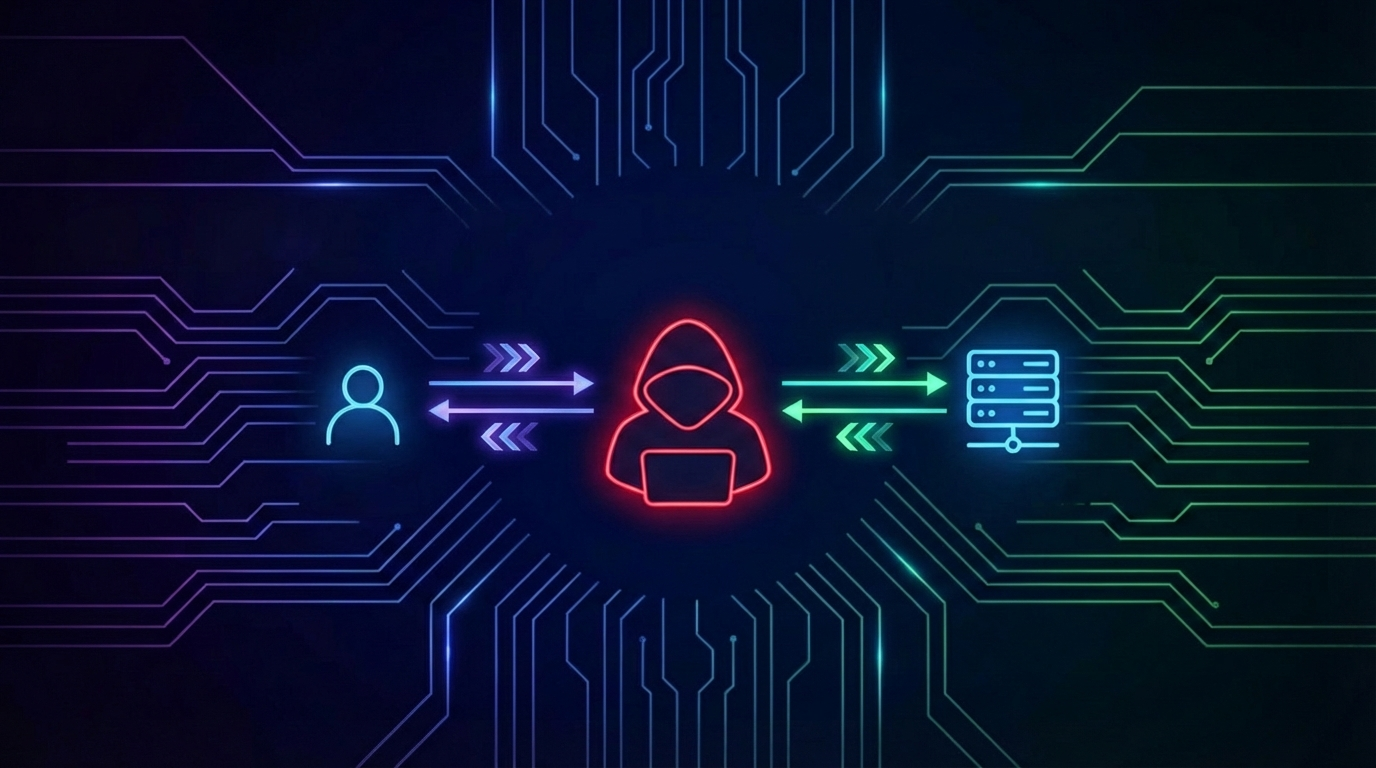

Che cos'è AiTM e come funziona per gli aggressori?

Gli attacchi Adversary-in-the-middle sono aumentati del 146% nell'ultimo anno, secondo il Digital Defense Report di Microsoft. Che cos'è l'AiTM e perché è in aumento?

Post su:

Gli attacchi Adversary-in-the-middle sono aumentati del 146% nell'ultimo anno, secondo il Digital Defense Report di Microsoft. Che cos'è l'AiTM e perché è in aumento?

Quando si verifica un incidente informatico, la prima domanda che le organizzazioni spesso si pongono è "chi è il responsabile?". Tuttavia, la domanda più importante è "chi è responsabile?".

Poiché le minacce informatiche continuano a crescere in volume, velocità e sofisticazione, le organizzazioni devono affrontare una grande sfida. Come si fa a ottenere una copertura di sicurezza 24 ore su 24 che sia coerente a livello globale, ma rilevante a livello locale per la vostra azienda, la vostra regione e il vostro ambiente normativo?

Nel 2026, il panorama degli attacchi ransomware continuerà a evolversi, attingendo alle tendenze del passato e adattandosi a nuove difese e tecnologie. Questo blog analizza come cambierà il ransomware nel 2026.

La Business Email Compromise rimane una delle tecniche di criminalità informatica più efficaci e dannose attualmente in uso. A differenza del ransomware o degli attacchi guidati da malware, la BEC non si basa su exploit o payload dannosi. Si basa su persone, fiducia e processi aziendali di routine. È proprio per questo che continua ad avere successo, anche nelle organizzazioni con controlli tecnici di sicurezza maturi.

Il PCI Security Standards Council ha rilasciato la versione 2.0 del Secure Software Standard e la relativa Guida al programma, che rappresenta la revisione più significativa dall'inizio del framework nel 2019. Questo aggiornamento ridisegna radicalmente il modo in cui il software di pagamento viene valutato e convalidato, introducendo una nuova terminologia, un campo di applicazione ampliato e processi semplificati che avranno un impatto su fornitori, valutatori e clienti in tutto l'ecosistema dei pagamenti.

La privacy dei dati rimane una delle questioni aziendali più critiche nel 2026, ma la conversazione è maturata. I dati sono ancora una delle risorse più preziose che la maggior parte delle organizzazioni possiede, ma oggi sono più distribuiti, più interconnessi e più esposti che mai. Le piattaforme cloud, i sistemi di intelligenza artificiale, le integrazioni di terze parti e le identità delle macchine fanno sì che i dati vengano costantemente acceduti, elaborati e spostati in modi che non sempre vengono compresi appieno.

La rapida ascesa dell'intelligenza artificiale nelleaziende sembra nuova, urgente e a volte travolgente. Eppure, per molti leader del settore tecnologico e della sicurezza, c'è un forte senso di déjà vu.Le conversazioni odierne sull'adozione dell'intelligenza artificiale rispecchiano fedelmente quelle che hanno circondato la prima adozione del cloud più di dieci anni fa. La stessa miscela di eccitazione, scetticismo, ansianormativa e carenza di competenze sta riemergendo, solo con una tecnologia diversa al centro.

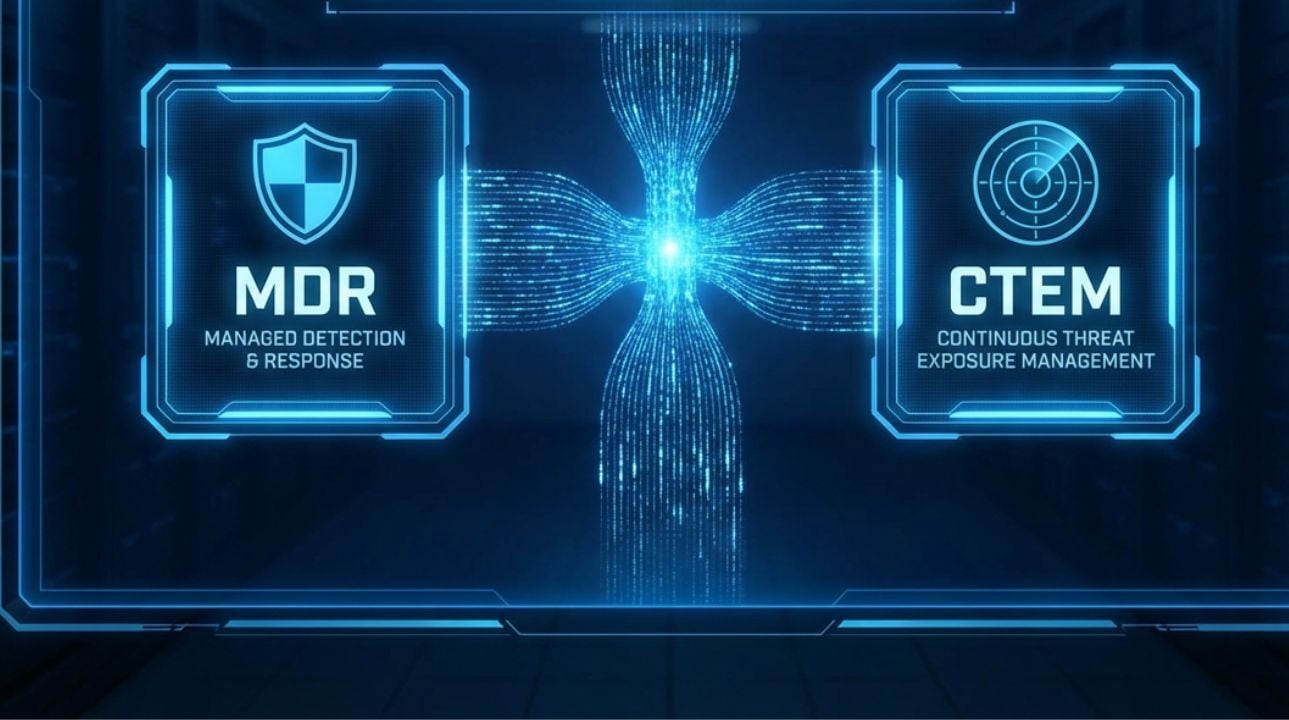

I moderni attacchi informatici non sono definiti da singole vulnerabilità o fallimenti isolati. Hanno successo sfruttando combinazioni di debolezze, configurazioni errate, lacune nell'identità e punti ciechi nel rilevamento. Tuttavia, molte organizzazioni continuano ad affrontare la sicurezza come un insieme di attività scollegate: la gestione dell'esposizione da un lato e il rilevamento delle minacce dall'altro.

Gli ambienti di Operational Technology sono sottoposti a una pressione crescente per connettersi. Le esigenze di business legate all’accesso remoto, ai dati in tempo reale, all’analisi e all’integrazione con i sistemi aziendali continuano ad aumentare. Allo stesso tempo, sono cresciuti l’attenzione normativa e l’attività delle minacce rivolte ai sistemi industriali. Le organizzazioni devono quindi abilitare la connettività senza compromettere sicurezza, affidabilità o resilienza operativa.

L’Intelligenza Artificiale non opera più silenziosamente sullo sfondo, limitandosi ad analizzare dati o ad automatizzare attività di routine. Comunica in modo fluido, apprende in modo continuo, adatta i propri comportamenti e, sempre più spesso, è in grado di ingannare con un livello di sofisticazione che un tempo era prerogativa esclusiva degli avversari umani.

Video deepfake, voci sintetiche e identità generate dall’IA sono oggi capaci di imitare persone reali con un’accuratezza inquietante. Per molte organizzazioni, la sfida non è più individuare un’email di phishing scritta male, ma stabilire se la persona al telefono, in una videochiamata o all’interno di uno scambio di email sia davvero reale.

Man mano che le organizzazioni entrano nel 2026, la domanda non è più se si verificherà un incidente, ma quanto bene un’azienda saprà resistere, contenerlo e riprendersi senza gravi interruzioni. Questo cambio di prospettiva riflette un’evoluzione più ampia del settore, che sta ridefinendo cosa significhi davvero resilienza in un’epoca plasmata da automazione, intelligenza artificiale e decisioni umane.

Dublin, Ireland

London, United Kingdom

Sofia, Bulgaria

Stockholm, Sweden

Madrid, Spain

Kyiv, Ukraine

Roma, Italy

Vilnius, Lithuania