Por qué los distribuidores ya no pueden ignorar la ciberseguridad para las pymes

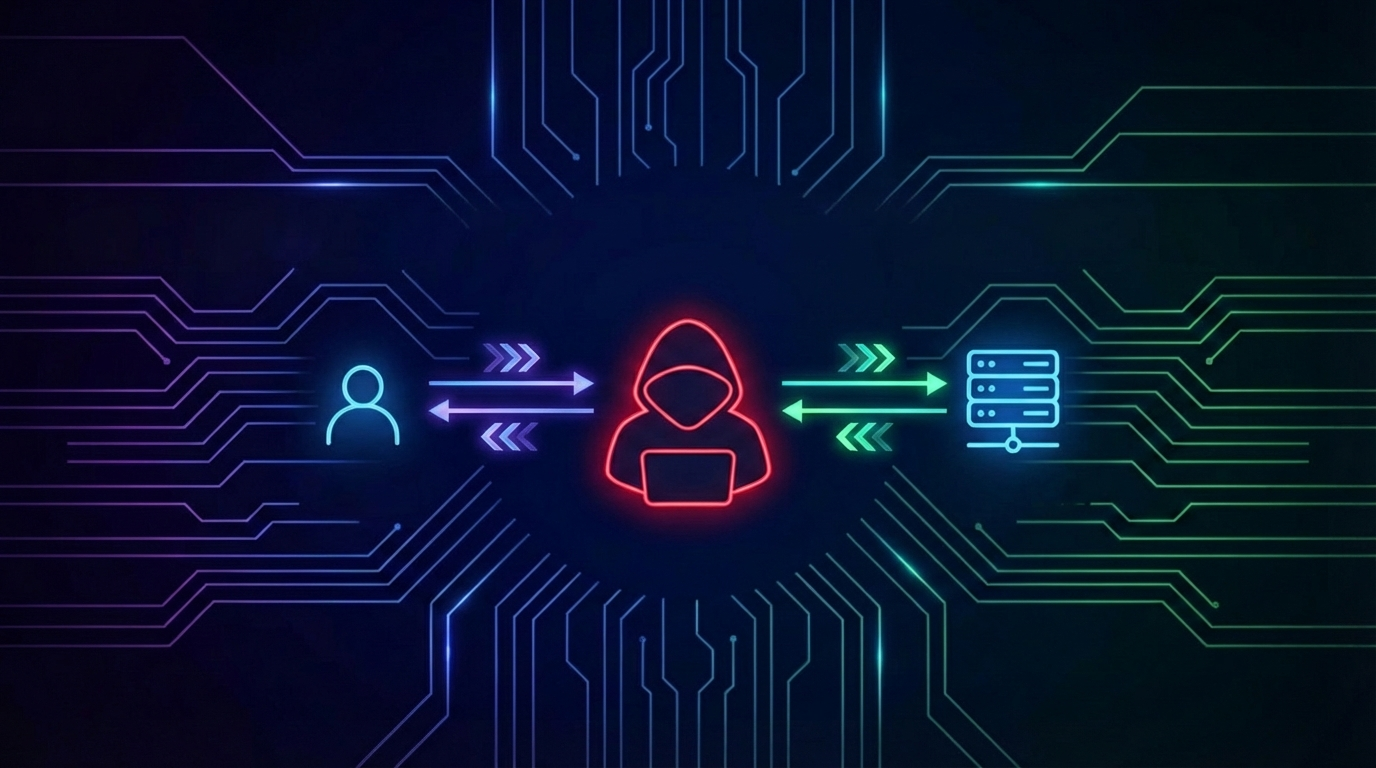

Los estudios muestran que alrededor del 80% de las PYME han sufrido un incidente cibernético, pero muchas siguen careciendo de conocimientos especializados en seguridad o de capacidad interna. Al mismo tiempo, los reguladores, las aseguradoras y los clientes presionan cada vez más a las pequeñas y medianas empresas para que demuestren que están preparadas y disponen de controles de seguridad básicos.